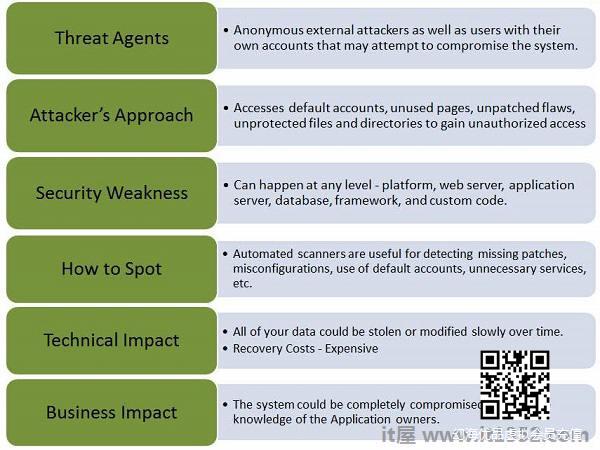

安全性错误配置在安全设置被定义,实施和维护为默认设置时出现.良好的安全性要求为应用程序,Web服务器,数据库服务器和平台定义和部署安全配置.让软件保持最新同样重要.

示例

安全性错误配置的一些典型示例如给定

如果未在服务器上禁用目录列表,并且攻击者发现目录列表,则攻击者可以简单地列出目录以查找任何文件并执行它.也可以获得包含所有自定义代码的实际代码库,然后在应用程序中找到严重的缺陷.

应用程序服务器配置允许堆栈要返回给用户的痕迹,可能会暴露潜在的缺陷.攻击者会获取错误消息提供的额外信息,这些信息足以让他们渗透.

应用程序服务器通常附带样本应用程序,但安全性不高.如果未从生产服务器中删除,则会导致服务器泄露.

Hands ON

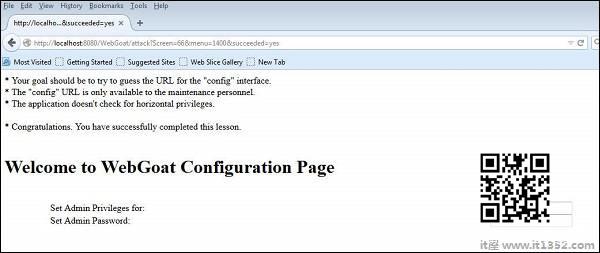

第1步启动Webgoat并导航到不安全的配置部分,让我们尝试解决这个挑战.它的快照在下面和下面提供;

第2步我们可以尝试尽可能多的选择.我们需要找到配置文件的URL,我们知道开发人员遵循配置文件的命名约定.它可以是下面列出的任何内容.它通常由BRUTE force技术完成.

web.config

config

appname.config

conf

第3步在尝试各种选项后,我们发现' http://localhost:8080/WebGoat/conf '成功.如果尝试成功并且减去,则显示以下页面;

预防机制

所有环境(如开发,QA和生产环境)都应使用每个环境中使用的不同密码进行相同配置无法轻易入侵.

确保采用强大的应用程序架构,在组件之间提供有效,安全的分离.

它还可以通过运行自动扫描和定期执行审核来最大限度地降低此类攻击的可能性.